Le sfide alla sicurezza stanno spuntando ovunque ed è stato trovato l'ultimo hacker sfruttare una vulnerabilità in un plugin WordPress inoltre, è progettato per limitare l'accesso degli utenti alle funzionalità WordPress e controllare meglio i loro permessi.

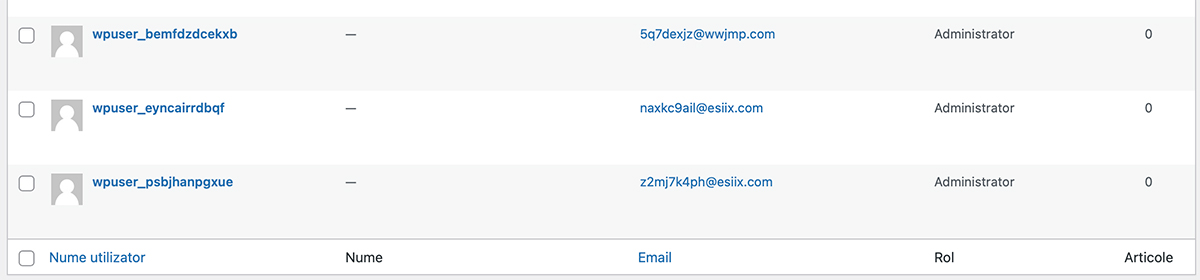

Se hai un blog, un negozio online, un sito di presentazione in esecuzione WordPress e il modulo Funzionalità di pubblicazione e stampa, è bene controllare se non in Dashboard → Users → All Users → Administrator, non ci sono utenti che non conosci e il più delle volte con un nome di modulo "wpuser_sdjf94fsld".

Mi sono imbattuto in questo hack su diversi negozi online e sono arrivato rapidamente alla conclusione che il loro unico elemento comune è il plugin Funzionalità di pubblicazione e stampa, che presenta a vulnerabilità che consente l'aggiunta di un utente con un rango di Administrator, senza la necessità di un processo di registrazione standard.

Su alcuni siti WordPress colpiti, gli aggressori si accontentavano di aggiungere nuovi utenti con il grado di administrator, senza causare alcun danno. O forse non avevano tempo.

Altri, invece, sono stati realizzati reindirizzamenti di WordPress Addremere (URL) e/o Website Addremere (URL) a pagine esterne e molto probabilmente virus. Segno che chi ha lanciato questi attacchi aveva poca mente. Questa è la parte migliore della sicurezza.

Certo, non è un piacere svegliarsi che il negozio online, il sito web o il blog vengono reindirizzati ad altri indirizzi web, ma il bello è che al momento chi ne ha preso il controllo, non ha fatto altri danni. Tipo, eliminazione di contenuti, inserimento di link di spam nell'intero database e altre cose folli. Non voglio dare idee.

Come risolviamo il problema di sicurezza se siamo stati colpiti dall'exploit wpuser_ su WordPress?

Prendiamo lo scenario in cui il blog WordPress è stato colpito dall'hack "wpuser_" e reindirizzato a un altro indirizzo web. Quindi chiaramente non puoi più accedere ed entrare nella Dashboard.

1. Ci colleghiamo al database del sito interessato. Tramite phpMyAdmin o qualunque percorso di gestione ciascuno abbia. I dati di autenticazione del database si trovano nel file wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Fusione in "wp_options"E sulla colonna"optons_value"Ci assicuriamo che sia l'indirizzo corretto del nostro sito all'indirizzo"siteurl"E"home".

Da qui viene praticamente reindirizzato ad un altro indirizzo. Una volta modificato l'indirizzo del sito web, sarà nuovamente accessibile.

3. Tutto in "wp_options”Controlliamo che anche l'indirizzo email dell'amministratore non sia stato modificato. Controlliamo a "admin_email“Essere quello giusto. Se non è quello corretto, lo modifichiamo e passiamo l'indirizzo legittimo. Qui ho trovato"admin@esempio.com".

4. Vai al dashboard e fallo update plugin urgente Funzionalità di pubblicazione e stampa oppure disabilitarlo ed eliminarlo dal server.

5. in Dashboard → Users → All Users → Administrator eliminiamo gli utenti illegittimi con il rango di Administrator.

6. Modifichiamo le password degli utenti legittimi con diritti a Administrator e la password del database.

Sarebbe opportuno installare e configurare un modulo di sicurezza. Wordrecinzione Sicurezza fornisce una protezione sufficiente nella versione gratuita per tali attacchi.

Non ho passato molto tempo a cercare dove fosse la vulnerabilità Funzionalità di pubblicazione e stampa, ma se hai sito infetto con questo exploit, può aiutarti sbarazzarsi di esso. I commenti sono aperti.

Vedi questo post per ulteriori informazioni su questo argomento: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/