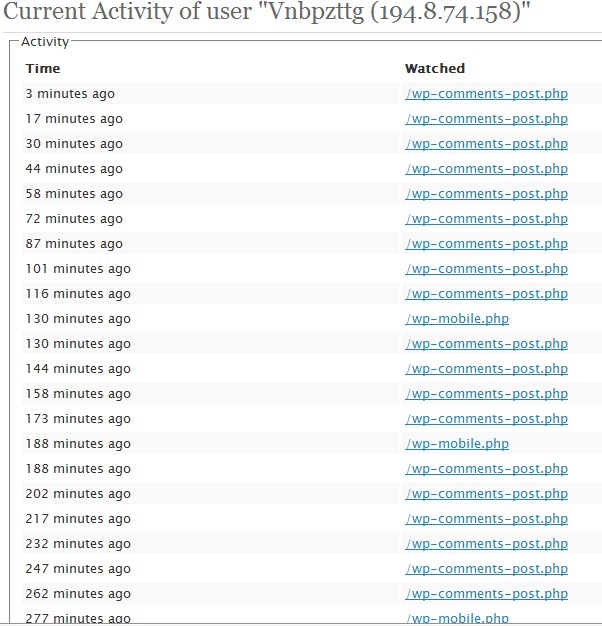

Ultimamente ho iniziato a essere più attenti con i blog avviene sul server. Ho scoperto che ho un blog molto letto, con molti successi. Un esempio evidente è nella foto qui sotto:

tale bots spam Sono molti, e le loro osservazioni sono riuniti a centinaia di Akismet. So che WordPressCi opzione per un blocco di IP che vuole commentare, ma questo non aiuta molto, per due motivi.

1. IP se bloccato da WordPress -> Dashboard, vai al server e c'è traffico.

2. Se un server è blogs 100 ... ognuno dovrebbe bloccare lo stesso IP. (Mal di testa)

3. Dallo stesso IP può provare a cercare punti di sicurezza vulnerabili su altre porte aperte. (So di aver detto due motivi. Uno è un bonus)

Un altro modo di bloccare l'accesso a un sito IP, sta modificando il file .htaccessIn radice folderu, dove ci sono file del sito (di solito public_html). Ho usato a fantasticare come quella a giugno 2007 quando ho scritto il post "Negare l'accesso a IP Spammer".

. Metodo di blocco IP htaccess, non lo consiglio a chiunque, di un motivo:. Più caricato il file htaccess, il tempo di caricamento del sito cresce. Se i file 100. Htaccess avrebbe 50 molti la direttiva su Apache (HTTP Server), è possibile mettere due candele caramelle :)

Credo che il terzo metodo è il migliore .. blocco degli IPcorrezioni possono livellare server, Tutto porteutilizzando iptables.

Nella foto sopra, si vede IP 194.8.74.158, cercando di pagine spam sui blog. lo Bloccare a livello di server è il seguente.

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#Naturalmente non bloccare IP in ogni mano. Di cui ho visto, i bot sono più indirizzi IP dallo stesso blocco. In questo caso vi è, ARIN si RIPE.

whois (ripe.net): 194.8.74.158

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GBOk. Se IP proviene da una regione dove sono sicuri che non vogliono i visitatori per server (sia attraverso il web o per posta), devo comoda opzione di bloccare l'accesso a due di classe C (Classe sottorete C), che comprende tutti i spiaggia IP tra il 194.8.74.0 e 194.8.75.255.

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveiptables -L, vedere l'elenco IP "INGRESSO catena".